![[SLO] DOBIVAM GROŽNJE Z DDOS ! STVARI SO POSTALE RESNE !!!](https://i.ytimg.com/vi/kcEmMExjXIk/hqdefault.jpg)

Vsebina

- Globalno sprejemanje pritožb družbenih medijev za kiber kriminalce

- Kibernetski kriminal na družbenih omrežjih

- Socialne prevare o romantiki

- Avtomatizirane grožnje socialnih mrež

- Omembe vredni trojanci in zlonamerna programska oprema

- Carberp je talec računov

- Ramnit ukrade Facebook prijave

- Podrobnosti o kartici SpyEye ukrade

- Skrivanje premoženjske koristi od kibernetske kriminalitete

- Pranje spleta

- Mule za denar

- Črni trgi kiber kriminalcev

- Zmanjšanje goljufij na socialnih omrežjih

- Ranljivosti popravkov založnikov programske opreme

- Črna lista ponudnikov storitev

- Sledite spletnim mestom z lažnim predstavljanjem

- Demontirajte botnete

- Reševanje varnostnih težav je odgovornost vseh

- Reference

Magistriral sem iz informacijske tehnologije s specializacijo iz informacijske varnosti. Sem inštruktor IT in pisatelj.

Facebooka kot družbenega medija ni zajela le javnost, temveč tudi zasebne in javne institucije (Tagtmeier, 2009; McLuhan, 2011). Posamezniki uporabljajo socialno mreženje za komunikacijo s prijatelji in sodelavci. Organizacije uporabljajo socialno mreženje za izboljšanje odnosov s strankami in vzpostavljanje prisotnosti v spletu.

Nekatere organizacije pretvorijo objave v bloge za nalaganje na Facebook ali Twitter (Tagtmeir, 2009). Nekatere organizacije ustanovijo posebne skupine, ki se odzivajo na posodobitve služb za stranke na stenah organizacij (McLuhan, 2011). Vendar vse večja uporaba družbenih medijev kot spletnega vira ni brez tveganja.

Kibernetska kriminalna dejavnost je od komercializacije interneta žrtve spletnih uporabnikov v obliki kraje identitete in prevare. Ameriška zvezna trgovinska komisija (kot navaja Ramsey & Venkatesan, 2010) je izjavila: "9,9 milijona Američanov je bilo žrtev kraje identitete leta 2008" (str. 23). Druga študija je ocenila, da se je kibernetski kriminal od leta 2001 do 2009 povečal za 668 odstotkov samo v ZDA.

Tisto, kar izpostavlja grožnjo socialnega mreženja in zlasti Facebooka, so mehanizmi globalnega sprejemanja in zaupanja, ki povečujejo priljubljenost medija. »Kibernetski kriminalci zlorabljajo in z njimi manipulirajo značilnosti platform za socialno mreženje, ki temeljijo na zaupanju« (Ramsey & Venkatesan, 2010, str. 24). Te značilnosti ustvarjajo okolje, v katerem uporabniki ukrepajo, ne da bi vedeli o posledicah (Wadlow in Gorelik, 2009). To okolje nato povečuje globalno sprejemanje socialnih mrež.

Globalno sprejemanje pritožb družbenih medijev za kiber kriminalce

Richard Dawkins, britanski biolog, je ustvaril izraz memi. Memi pojave, ki postanejo priljubljeni in se širijo po kulturah, označujejo kot razsvetljujoče izkušnje (Benford, 2011). Modni trendi, nepozabne pesmi in zdaj družabno mreženje se uveljavljajo skozi delovanje memov. "Memi izražajo, kako se kulturna evolucija zgodi tako hitro, saj se stari memi umaknejo novim požrešnim" (str. 112).

Socialna omrežja lahko označimo kot množična sredstva obveščanja, vendar se ta širijo, ko posamezniki povečujejo svoja združenja na podlagi že obstoječih osebnih povezav (Ramsey & Venkatesan, 2010). Dodajanje prijateljev prijateljev v mrežo nato ustvari okolje medsebojnega zaupanja, ki temelji na prejšnjih odnosih, tudi če so bili ti odnosi zaznani le v mislih prijateljev. Mnogi člani družabne mreže se nikoli ne srečajo iz oči v oči.

Dve značilnosti socialnega mreženja privlačita kiber kriminalce.

- Najprej velikost socialnih omrežij daje kiber kriminalcem globalni doseg, saj nekatera omrežja obsegajo stotine milijonov uporabnikov.

- Drugič, mehanizmi zaupanja socialnih omrežij pomagajo kiber kriminalcem zavajati svoje žrtve. Neželena sporočila, poslana z lažnim predstavljanjem zaupanja vrednega prijatelja v uporabnikovem socialnem omrežju, so bolje sprejeta kot tista, ki so poslana po e-pošti (Ramsey & Venkatesan, 2010). "Te iste značilnosti lahko omogočijo bolj intimne oblike zločinov zaradi zaupanja, ki so se prej uporabljali brez povezave" (str. 24).

Kibernetski kriminal na družbenih omrežjih

Samo obisk spletnega mesta za družabna omrežja ne bo samodejno okužil stroja obiskovalca z bančnim trojancem ali virusom, zaradi česar bo uporabnik postal žrtev kibernetske kriminala. Obiskovalec mora sprožiti nekaj ukrepov, da pride do okužbe. Na primer, črv Koobface pošlje vabila potencialnim žrtvam kot povezave v objavah do strani socialnih mrež žrtev (Ramsey & Venkatesan, 2010). Klik na eno od povezav sproži prenos trojanca v uporabljene računalnike.

Uporabniki se pri krmarjenju po spletu s pomočjo povezav, vdelanih v strani, pogosto srečujejo z varnostnimi odločitvami, ki jih sprožijo njihova dejanja v internetu. Zagon datoteke za prenos ali spremembo konfiguracije pogosto povzroči opozorilo. Založniki brskalnikov poskušajo uporabnike opozoriti z opozorili pred določenimi dejanji, vendar uporabniki pogosto ne poznajo tveganj, ki jih sprejmejo. Včasih uporabniki postanejo utrujeni, ko jih večkrat pozovemo k dejanjem, in preprosto postanejo neprevidni (Wadlow & Gorelik, 2009).

Ker število uporabnikov spletnih mest za družabna omrežja v nekaterih omrežjih presega četrt milijarde uporabnikov, ne bi smelo biti nič presenetljivega, da se med različnimi omrežji, ki zaupajo, naselijo tudi kibernetski kriminalci. Na osebni ravni se intimne vrste kibernetske kriminalitete, storjene s pomočjo socialnih omrežij, gibljejo od različic nigerijske goljufije 411 do prevar z zmenki in romantiko (Commonwealth of Australia, 2012). Nekateri kibernetski kriminalci uporabljajo bolj avtomatizirane pristope, ki usmerjajo uporabnike, ki zaupajo v prenos trojanskih okužb (Ramsey in Venkatesan, 2010).

Socialne prevare o romantiki

Kiber kriminalci se lahko pritožijo na romantično plat posameznikov, da jih zvabijo v ločitev s svojim denarjem. Tradicionalno so se prevare z romantiko in zmenki izvajale prek internetnih služb za zmenke (Commonwealth of Australia, 2012). Prevarant bi se pridružil storitvi, ustvaril lažni profil in ciljal na žrtev. "Ko ste v stiku s prevarantom, bodo v sorazmerno kratkem času izrazili močna čustva do vas in vam predlagali, da odnos odmaknete s spletnega mesta, telefona, e-pošte in / ali neposrednih sporočil" (2. odstavek ).

Medtem ko službe za zmenke še vedno delujejo, se romantičnim prevarantom velikost socialnih omrežij zdi zelo privlačna (Ramsey & Venkatesan, 2010). Imajo tudi možnost, da si v prostem času ogledajo profile ranljivih udeležencev in poiščejo možne cilje. Prevarant lahko porabi mesece kibernetske zveze z žrtvijo z izmenjavo osebnih podatkov (Commonwealth of Australia, 2012). V nekaterih primerih so prevaranti ponudili, da rezervirajo lete za obisk žrtev, kar predstavlja videz iskrenosti.

Cilj je zgraditi zaupanje žrtve, zato se žrtev z veseljem strinja s pomočjo, ko prevarant sčasoma zahteva denar pod krinko, na primer pomoč družinskemu članu, ki je zbolel. Navsezadnje žrtev meni, da je to "življenjska romanca" (3. odstavek). Ko žrtev pade na shemo, prevarant izgine in nadaljuje, da najde svojo naslednjo žrtev.

Avtomatizirane grožnje socialnih mrež

Računalniški virusi so na računalniško sceno prišli kmalu po razvoju prvih računalnikov (Benford, 2011). Ti včasih škodljivi programi so se razvijali v preteklih letih in hekerji razvijajo sodobne viruse, da bi izkoristili številne zmožnosti sodobnih računalnikov.Nekateri od teh sodobnih virusov vključujejo: "Trojanski konji,. . . programske bombe (samo-detonirajoča sredstva ...), logične bombe (sprožijo se glede na določene namige), časovne bombe (ki jih prilagaja ura), replikatorji (klon "zajcev", dokler ne zapolnijo celotnega pomnilnika), črvi (ki potujejo po omrežnem računalniku jajčec) in še veliko več «(str. 112–113).

Družbena omrežja so žrtev avtomatiziranih napadov s povečano pogostostjo in učinkovitostjo zaradi stopnje zaupanja v komunikacijo med uporabniki (Ramsey in Venkatesan, 2010). Težavo otežuje premik številnih posameznikov in organizacij k računalništvu v oblaku, kjer uporabniki shranjujejo podatke na internetnih strežnikih. Novi trojanci ciljajo na uporabnike Facebooka in imajo možnost zajeti skoraj vse informacije, ki jih uporabnik vnese med sejo (Gallagher, 2012).

Poleg tega spletna mesta za družabna omrežja dovoljujejo eksplozijo aplikacij, ki so jih napisale tretje osebe. Nekatere od teh aplikacij shranjujejo osebne podatke, zato jih hekerji ciljajo tudi na te programe (Ramsey & Venkatesan, 2010).

Omembe vredni trojanci in zlonamerna programska oprema

Analitik, ki ga je navedel Gordon (2012), je trdil, da je finančna motivacija gonilna sila ustvarjanja zlonamerne programske opreme, ki cilja na spletna mesta, kot je Facebook. Ta ciljna zlonamerna programska oprema pogosto išče posameznike, ki zasedajo ključne položaje v organizacijah, na primer izvršnega direktorja. "Ti ljudje bodo imeli Facebook ali LinkedIn profile ali Twitter račune in to je pot do korporativnih omrežij za ljudi z zlonamernim namenom" (str. 1).

Zaskrbljujoč vidik tega novega razvoja je, da nekateri uporabniki uporabljajo iste poverilnice za preverjanje pristnosti, gesla za poslovne račune, ki jih uporabljajo za svoje račune Facebook. Če heker pridobi te poverilnice s Facebooka, so ogroženi tudi računi podjetij za te uporabnike. Posledice okužbe s temi grožnjami med drugim vključujejo neposredne finančne izgube, prevare podjetij in vlad ter krajo identitete (Ramsey & Venkatesan, 2010). Nekateri najbolj opazni trojanci v tej areni vključujejo Carberp, Zeus, SpyEye in Ramnit.

Carberp je talec računov

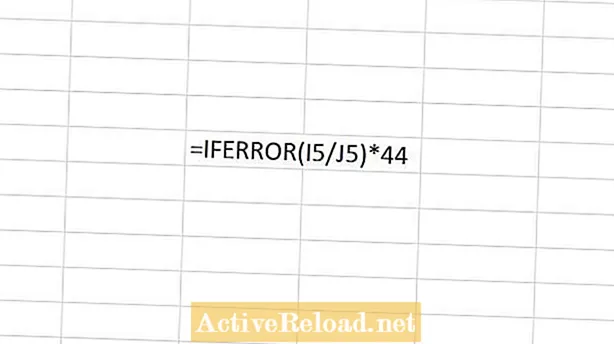

Carberp je novejši virus, usmerjen na Facebook, ki se skriva v datotekah Excel ali PDF (Leyden, 2012). Ko uporabnik Facebooka poskuša odpreti datoteko, okuženo s Carberpom, se skrita zlonamerna programska oprema aktivira in začne "zbirati poverilnice za e-pošto in spletna mesta za družabna omrežja" (2. odstavek). Carberp ne samo, da zbira poverilnice, ampak virus deluje tudi kot odkupnina, saj ima uporabnikov Facebook račun za talca.

Vsakič, ko žrtev poskuša videti Facebook stran, virus preusmeri žrtvin brskalnik na ponarejeno stran, ki uporabnika obvesti, da je njegov Facebook račun zamrznjen. Uporabnik lahko odmrzne račun tako, da predloži določene osebne podatke skupaj z „številko kupona Ukash 20 EUR (25 USD), da preveri svojo identiteto in odklene račun“ (odstavek 4). Pomen številke kupona je v tem, da zaradi kriptografske narave elektronskih plačilnih sistemov transakcije skoraj ni mogoče izslediti (Turner, 2004).

Ramnit ukrade Facebook prijave

Ramnit je posebej ogrožajoč virus za podjetja (Gallagher, 2012). Ta virus je zahteval, da je Facebooku ukradel več kot 45.000 uporabniških poverilnic. Pisci Ramnita so si izposodili kodo od trojanskega botnet-banking-ZeuS, ki virusu omogoča, da zajame skoraj vse vrste podatkov, prisotnih v seji. Kiber kriminalci, ki nadzorujejo virus, lahko dodajo tudi module, ki jih je mogoče prilagoditi, da bi lahko kriminalec izvedel nešteto podvigov na daljavo (Gallagher, 2012).

Grožnja za podjetja postaja vse bolj očitna, ko se vse več organizacij preusmeri na programsko opremo kot storitev (SaaS), ki jo ponuja internet. Ko heker zajame poverilnice s strani vodje na Facebooku, lahko heker nato vstopi v mrežo podjetja. Če bi imel izvršni direktor administrativne pravice za aplikacije SaaS, bi heker lahko izvedel skoraj vsako dejanje z uporabo virusa na daljavo (Gallagher, 2012).

Podrobnosti o kartici SpyEye ukrade

Trojanec SpyEye neposredno cilja na bančne račune žrtev (Waugh, 2012). Ta trojanec ima možnost neposrednega dostopa do bančnih računov žrtve z uporabo ukradenih poverilnic in dvigovanje denarja. Trojanec lahko ne samo dviguje denar, ampak tudi transakcije ostanejo skrite uporabnikom aplikacij za spletno bančništvo, ki se izvajajo v računalniku ali brskalniku. Ko žrtev dostopa do računa, ki ga ogrozi SpyEye, Trojanec prestreže vse podrobnosti stanja in podrobnosti goljufive dejavnosti nadomesti z vnosi, ki odražajo preteklo aktivnost žrtve. Žrtev bo za dejavnost izvedela šele, ko banka zavrne legitimno transakcijo ali žrtev od banke prejme izjavo na papirju (Waugh, 2012).

SpyEye se lahko položi v računalnik žrtve kot koristni tovor iz drugega paketa zlonamerne programske opreme. Modularne zmogljivosti Ramnita, ki jih je predstavil Gallagher (2012), bi lahko kiber kriminalec uporabil za prenos trojanca SpyEye kot paket koristnega tovora za obiskovalce Facebooka. Ko je uporabnik Facebooka okužen z Ramnitom, je možen prenos programa SpyEye.

Skrivanje premoženjske koristi od kibernetske kriminalitete

Z goljufivim prenašanjem denarja neposredno z bančnega računa ene osebe na račun druge osebe se ustvari sled transakcij, ki bi jih lahko uporabili za ulov kiber kriminalca. Vendar je kibernetski kriminal, tako kot mnoge druge vrste kaznivih dejanj, odvisen od zmožnosti zločinca, da denar skrije. Premikanje sredstev, ukradenih s pomočjo Facebooka ali drugih družbenih medijev, za dostop do žrtevinih bančnih računov vključuje pranje v spletu in uporabo denarnih mul (Turner, 2004; Moore, Clayton in Anderson, 2009).

Pranje spleta

Kibernetsko pranje je kiber ekvivalent pranja denarja in vključuje izkoriščanje tehnologij, dostopnih prek interneta, za pretvorbo kaznivih dejanj v čisti in neizsledljivi denar (Turner, 2004). Elektronski denar ali e-denar "je valuta, ki se uporablja v internetnih komercialnih transakcijah, in predstavlja" žetone denarne vrednosti, ki so v digitalni obliki "(str. 1408). Ti žetoni so šifrirani, da se prepreči zajem ali nedovoljeno spreminjanje, in to šifriranje predstavlja skoraj nemogoč izziv preiskovalcem, ki poskušajo izslediti transakcije.

Mule za denar

Številne kiber kriminalne transakcije, ki izhajajo iz bančnih trojanskih programov, kot sta Zeus in SpyEye, ne tečejo neposredno na bančne račune zločincev, ampak vodijo manj neposredne poti po računih denarnih mul (Moore, Clayton in Anderson, 2009). Mule z denarjem so preprosto posamezniki, ki jih prevaranti rekrutirajo, da prejmejo z goljufijo pridobljeni denar in ta denar pošljejo nazaj goljufom.

Veliko denarnih mul sprejema položaje obdelovalcev transakcij, objavljene na Craigslistu ali Monsteru, in verjamejo, da bodo "prejeli plačila za prodane izdelke ali storitve delodajalca in da je njihova naloga prevzeti provizijo in preostanek posredovati nazaj" (str. 4) na njihovega delodajalca. Ta dejanja so tudi goljufive narave in "veliko teh prevar bodo nedvomno storili organizirani kriminalni elementi, veliko pa bodo storili tudi ljudje, ki na videz menijo, da jim okoliščine ne dopuščajo nobene izbire" (Murray-West, 2012, odstavek 3).

Ko banka odkrije goljufijo z denarnimi mulami, denarna mula odgovarja za sredstva, prejeta od banke (Moore in sod., 2009). Navsezadnje so bila sredstva prenesena iz banke na račun denarne mule. Na žalost je bila denarna mula večino sredstev iz banke prenesena na prevaranta, mula pa je ostala v strasti le za majhen del izkupička. Mula bi bila zato odgovorna za kritje vsega, kar je bilo prvotno ukradeno.

Črni trgi kiber kriminalcev

Kiber kriminalci se ne ukvarjajo samo z neposrednim ciljanjem na bančne račune. Kiber kriminalci so v obliki spletnih strani razvili črne trge, skrite v globinah kibernetskega prostora (Moore in sod., 2009; Vijavan, 2007). Ta spletna mesta omogočajo spletnim kriminalcem objavo novih tehnologij za okužbo z virusi, da bi povečali stopnjo okužbe. Ena spletna stran je spletnim mojstrom vsak teden ponudila plačilo za prenos zlonamerne programske opreme na spletna mesta, ki jih nadzorujejo spletni skrbniki, in ponudila višje cene za uspešen prenos v računalnike žrtve (Vijavan, 2007).

Ti črni trgi prav tako zmanjšujejo raven znanja, ki ga hekerji potrebujejo za napad. »Hekerji imajo bistveno lažji dostop do zelo dovršenih orodij, pri čemer sploh ne razumejo, kako delujejo« (Taylor, Fritsch, Liederbach in Holt, 2011, str. 292).

Informacije, zajete z virusnimi okužbami, se lahko prodajajo tudi na črnem trgu. Anonimni posredniki trgujejo z ukradenimi bančnimi poverilnicami. Kibernetski kriminalec lahko posredniku proda podrobnosti za preverjanje pristnosti spletnega bančnega računa za 10 do 100 USD na račun; Podatki, ki omogočajo osebno prepoznavo (PII), na primer ime s številko socialnega zavarovanja in rojstni dan, lahko zaslužijo od 1 do 15 USD na komplet (Moore, et al., 2009). "Posredniki nato poverilnice prodajo specializiranim blagajnikom, ki ukradejo in operejo denar" (str. 4). Mule denarja, opredeljene v prejšnjem oddelku, nato delajo za blagajne.

Zmanjšanje goljufij na socialnih omrežjih

Uporabniki družabnih omrežij tvorijo odnose zaupanja z drugimi uporabniki, ne da bi vedeli, ali so stroji, s katerimi se drugi uporabniki povezujejo z internetom, varni. To zaupanje zmanjšuje sposobnost posameznih socialnih omrežij, da prepoznajo grožnjo. Na primer, uporabniki pogosto nasedajo vsiljenim sporočilom, poslanim prek socialnih omrežij, zaradi zaupanja prijateljem, ki se pošiljatelji neželene pošte predstavljajo za pošiljanje sporočil (Ramsey & Venkatesan, 2010).

Pričakovanje, da bodo uporabniki socialnih omrežij prepoznali grožnjo in ukrepali v skladu s tem, se lahko izkaže za kontraproduktivno strategijo, na kateri temelji rešitev. Učinkovita strategija za zmanjšanje goljufij na družbenih omrežjih zahteva usklajena prizadevanja med uporabniki, založniki programske opreme, ponudniki storitev, finančnimi institucijami in večnacionalno sodelovanje med organi pregona.

Ranljivosti popravkov založnikov programske opreme

Število računalnikov, ki so že pridruženi botnetom za distribucijo zlonamerne programske opreme, presega milijon, hekerji pa imajo le malo težav z iskanjem platform z zastarelo programsko opremo, pri čemer je približno 5 odstotkov svetovne populacije računalnikov odprto za vdor zlonamerne programske opreme (Moore in sod., 2009). Ko uporabnik poveže nezaščiten računalnik z internetom, se poveča stopnja nevarnosti za druge uporabnike, ker lahko kiber kriminalec nezaščiteno napravo uporabi za izvajanje napadov na druge uporabnike. Dobavitelji skušajo izpolniti svoje odgovornosti za zagotavljanje varnih aplikacij z razvojem varnostnih popravkov za ranljivosti, ko se te ranljivosti odkrijejo, vendar odgovornost za uporabo teh popravkov pade na končne uporabnike.

Kar zadeva odgovornost za razvoj varnih aplikacij od samega začetka, se zdi, da je programska industrija uspešnejša pri zavračanju odgovornosti kot pri razvoju rešitev problema, zato programske rešitve v bližnji prihodnosti verjetno ne bodo verjetno (Moore in sod., 2009).

Črna lista ponudnikov storitev

Ponudniki internetnih storitev krepijo prizadevanja za ukrepanje, ki ga vodijo stroški podpore strankam (Moore, et al., 2009). "En srednje velik ponudnik internetnih storitev je poročal, da je 1-2% celotnega prihodka porabljen za obravnavo klicev za podporo, povezanih z varnostjo" (str. 10). Druga skrb ponudnikov je možnost, da se njihove domene uvrstijo na črne liste, če preveč njihovih strank gosti spletna mesta, ki okužijo uporabnike. Vendar te omejitve črnega seznama običajno ne vplivajo na velike ponudnike, ker so njihove baze strank preprosto prevelike, da bi jih lahko odrezali.

Čeprav navidezno malo motivacije za ponudnike infrastrukture vodi k zdravljenju, bi morali ti ponudniki razviti nove pristope za ublažitev dejavnosti kiber kriminalcev, da bi preprečili ogrožanje in uničenje podatkov (George, 2011).

Sledite spletnim mestom z lažnim predstavljanjem

Banke in druge finančne institucije imajo velike izgube zaradi goljufij, ki izvirajo iz zlonamernih spletnih mest, vendar se te ustanove osredotočajo na spletna mesta, ki predstavljajo neposredno grožnjo: na tista spletna mesta, ki prodirajo v sisteme institucije (Moore in sod., 2009). Spletna mesta, ki jih prevaranti uporabljajo za pridobivanje denarnih mul, so v glavnem prezrta, razen če incident ne vzbudi pozornosti javnosti. Ker denarne mule same pogosto krijejo finančno odgovornost za prevare, banke nimajo veliko spodbud za ciljanje na mesta za novačenje. "Njihovo spodbudo zatira tudi problem kolektivnih ukrepov: težko je ugotoviti, katera banka bo trpela zaradi dane kampanje za novačenje mul" (str. 14).

Čas, ko zlonamerno spletno mesto ostane na spletu, je odvisno od posameznika ali institucije, ki ga najde in prijavi kaznivo dejanje. Banke hitro ukrepajo proti lažnim spletnim mestom, ki so namenjena lažnemu predstavljanju teh bank, da bi prevarala žrtve (Moore in sod. 2009). Vendar druga zlonamerna spletna mesta, ki izvajajo bolj subtilna, a škodljiva dejanja, ostanejo v spletu dlje časa, ker učinki teh spletnih mest ne dvigujejo ravni suma institucij.

Demontirajte botnete

Globalna narava interneta in socialnih omrežij pomeni, da nobena nacionalna rešitev ne bi bila učinkovita pri zmanjševanju groženj goljufij s pomočjo socialnih mrež. Velika ovira izhaja iz dejstva, da ta kazniva dejanja običajno prestopajo jurisdikcije več držav in obsegajo veliko število kaznivih dejanj z nizko vrednostjo (Moore in sod., 2009). Majhna vrednost posameznih kaznivih dejanj jim pogosto omogoča, da zdrsnejo pod radar finančnih institucij in ponudnikov storitev. „Obstoječi mehanizmi za mednarodno policijsko sodelovanje so namenjeni redkim hudim kaznivim dejanjem, kot sta umor in terorizem, medtem ko je spletni kriminal majhen zločin, storjen v svetovnem in industrijskem obsegu“ (str. 6).

V mednarodnem boju proti kibernetski kriminaliteti je bilo nekaj uspeha. Ameriški zvezni preiskovalni urad je pred kratkim sodeloval z agencijami na Nizozemskem in v Estoniji, da bi odpravil botnet z imenom DNS Changer, ki je bil odgovoren za več kot 14 milijonov dolarjev goljufivih transakcij (Schwartz, 2011). Organi pregona v več državah so zasegli strežnike, na katerih so gostovala spletna mesta, in komunikacijske povezave so bile prekinjene.

Spletna mesta z zlonamerno programsko opremo in botneti so odvisni od sistema domenskih imen (DNS), ki ga uporablja internet. Internet Corporation for Assigned Names and Numbers (ICANN) vzdržuje bazo podatkov, ki vsebuje povezave med imeni domen in naslovi internetnega protokola (IP), povezanimi s temi imeni (Taylor, Fritsch, Liederbach in Holt, 2011). Z odstranitvijo povezave med domenskim imenom in povezanim naslovom IP lahko spletno mesto dejansko vzamete iz obtoka.

Reševanje varnostnih težav je odgovornost vseh

Družbena omrežja temeljijo na zaupanja vrednih odnosih, vendar jih lahko internetni kriminalci izkoriščajo za razširjanje neželene pošte ali zavajanje. Nepozabljeni uporabniki omogočijo to izkoriščanje z izvajanjem ukrepov, ne da bi razumeli posledice teh dejanj. Socialna omrežja sprožijo postopke, potrebne za uspeh kriminalnih shem, s klikom na povezave do spletnih mest, obremenjenih z zlonamerno programsko opremo, pogosto verjamejo, da so zaupanja vredni prijatelji objavili te povezave.

Nevarnosti, s katerimi se srečujejo socialna omrežja, segajo od ogrožanja osebnih podatkov in kraje identitete do neposrednih napadov na bančne račune uporabnikov. Ljudske prevare želijo prepričati žrtev, da goljufom prostovoljno preda sredstva, tako da gradijo na zaznani romantični prihodnosti za izgradnjo zaupanja in avtomatizirani napadi, usmerjeni na spletna mesta socialnih omrežij, skušajo v žrtvine računalnike vbrizgati različne viruse ali črve, da zajamejo informacije o preverjanju pristnosti. Nekateri prevaranti ciljajo na ključne posameznike v organizacijah, da bi zajeli njihove poverilnice na Facebooku. Prevaranti nato s temi zajetimi poverilnicami poskusijo napade na organizacije, ki jih žrtve predstavljajo; veliko nesposobnih socialnih omrežij uporablja iste poverilnice za več spletnih mest, če prevarant zasede poverilnice Facebooka, obstaja velika verjetnost, da bodo te poverilnice delovale tudi na drugih spletnih mestih.

Novejši napadi uporabljajo viruse, ki bodo neposredno zagrešili bančne goljufije in zakrili sledi dejavnosti. Žrtev odkrije, da je bila storjena goljufija, šele ko banka zavrne transakcijo ali žrtev prejme bančni izpisek na papirju. Prevarantskih transakcij je skoraj nemogoče izslediti do kiber kriminalcev, ker kiber kriminalec z elektronskimi prenosi in denarnimi mulami skriva identiteto resničnega kriminalca.

Nobena oseba ne sme biti odgovorna za reševanje varnostnih težav, povezanih s socialnimi mrežami, zaradi globalne narave medija. Prevaranti in žrtve bi lahko prebivali v kateri koli jurisdikciji, katere prebivalci lahko dobijo dostop do interneta, težava pa vključuje socialna omrežja, založnike programske opreme, ponudnike storitev in finančne institucije, ki so lahko razpršene po vsem svetu. Kljub temu je bilo nekaj uspeha pri privedbi izvajalcev krogov za kibernetski kriminal pred sodišče in zaprtju njihovih spletnih mest, vendar so ti uspehi vključevali sodelovanje številnih organizacij v več jurisdikcijah. Številni kiber kriminalci še vedno prebivajo v državah z zelo ohlapnimi zakoni o kibernetski kriminaliteti.

Nobena od vrst organizacij, omenjenih v tem prispevku, ni mogla posamično rešiti problema goljufivih dejavnosti na socialnih omrežjih. Preveč entitet je medsebojno povezanih in vsaka ima vlogo, ki povečuje težavo. Sodelovanje med temi subjekti je lahko najboljša pot do rešitve. Vendar nobena rešitev ne bo zelo učinkovita, dokler človeški element v obliki socialnih omrežij ukrepa, da bi se izognil nadzoru.

Reference

- Benford, G. (2011). Ujemi me, če moreš. Komunikacija ACM, 54(3),

112-111. doi: 10.1145 / 1897852.1897879

- Zmenki in romanca | Prevara

Prevaranti izkoristijo ljudi, ki iščejo romantične partnerje, pogosto prek spletnih strani za zmenke, aplikacij ali družabnih omrežij, tako da se pretvarjajo, da so potencialni spremljevalci. Igrajo na čustvene sprožilce, da vas priskrbijo denar, darila ali osebne podatke. - Delni virus, delni botnet, se hitro širi: Ramnit se premika mimo gesel za Facebook | Ars Technica

Gallagher, S. (2012). Delni virus, delni botnet, se hitro širi: Ramnit se premika mimo facebook gesel. "Razvita" zlonamerna programska oprema, odgovorna za krajo več kot 45.000 Facebooka ...

- George, T. (2011). Visoka tehnologija, visoko tveganje. Upravljanje s tveganji, 58(8), 26-29.

- Gordon, G. (2012). Skrita ekonomija kibernetikezločin. Sunday Times (Južna Afrika). Na voljo pri LexisNexis.

- Novi skriven botnet trojanski uporabnik ima za talce uporabnike Facebooka. • Register

Leyden, J. (2012). Novi prikriti trojanski botnet za talce drži uporabnike facebooka.

- McLuhan, R. (2011). Nova resničnost zahteva odziv. Trženje (00253650), 37-41.

- Moore, T., Clayton, R. in Anderson, R. (2009). Ekonomija spletnega kriminala. Časopis za ekonomske perspektive, 23(3), 3–20. doi: 10.1257 / jep.23.3.3

- Murray-West, R. (2012). Leta 2011 so prevare dosegle rekordne ravni; brezposelnost in inflacija, za katere goljufi menijo, da "nimajo druge izbire". Telegraf. Na voljo pri LexisNexis.

- Ramsey, G. in Venkatesan, S. (2010). Strategija kibernetske kriminalitete za socialno mreženje in druge spletne platforme. Licenčni dnevnik, 30(7), 23-27.

- Taylor, R. W., Fritsch, E., J., Liederbach, J., in Holt, T. J. (2011). Poglavje 13: Informacijska varnost in zaščita infrastrukture. Digitalni kriminal in digitalni terorizem. Upper Saddle River, NJ: Pearson Education, Inc.

- Tagtmeier, C. (2010). facebook vs twitter. (naslovnica). Računalniki v knjižnicah, 30(7), 6-10.

- Turner, S. (2004). Ameriški predpisi o pranju denarja: ekonomski pristop k pranju interneta. Case Western Reserve Law Review, 54(4), 1389-1414.

- Novice o informacijski varnosti: Hekerji zdaj ponujajo naročniške storitve in podporo za svojo zlonamerno programsko opremo

Vijayan, J. (2007). Novice o informacijski varnosti: Hekerji zdaj ponujajo naročniške storitve in podporo za svojo zlonamerno programsko opremo [elektronska različica]. Računalniški svet.

- Wadlow, T., in Gorelik, V. (2009). Varnost v brskalniku. Komunikacija ACM, 52(5), 40-45, doi: 10.1145 / 1506409.1506422

- "Trojanski konj" SpyEye: nov računalniški virus vam ukrade denar in ustvari lažne bančne izpiske | Dail

Programska oprema 'trojanski konj' ukrade podatke o vaši kartici - ko se prijavite v svojo spletno banko, prilagodi vaše stanje, tako da ne zaznate, da je kaj narobe. Najdeno je že v ZDA in Veliki Britaniji.

Ta članek je natančen in v skladu z avtorjevim znanjem. Vsebina je samo v informativne ali zabavne namene in ne nadomešča osebnih nasvetov ali strokovnih nasvetov v poslovnih, finančnih, pravnih ali tehničnih zadevah.